新書推薦:

《

剑桥日本戏剧史(剑桥世界戏剧史译丛)

》

售價:HK$

201.6

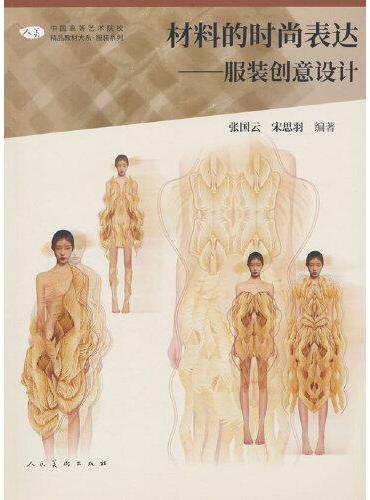

《

中国高等艺术院校精品教材大系:材料的时尚表达??服装创意设计

》

售價:HK$

76.2

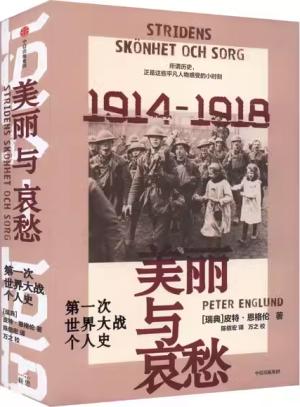

《

美丽与哀愁:第一次世界大战个人史

》

售價:HK$

143.4

《

国家豁免法的域外借鉴与实践建议

》

售價:HK$

188.2

《

大单元教学设计20讲

》

售價:HK$

76.2

《

儿童自我关怀练习册:做自己最好的朋友

》

售價:HK$

69.4

《

高敏感女性的力量(意大利心理学家FSP博士重磅力作。高敏感是优势,更是力量)

》

售價:HK$

62.7

《

元好问与他的时代(中华学术译丛)

》

售價:HK$

87.4

|

| 內容簡介: |

|

本书从实用性和先进性出发,较全面地介绍了计算机网络工程应用理论及技能。全书共分8章,主要内容包括:计算机网络基础、计算机网络设备介绍、交换机的性能及配置、路由器的原理及配置、服务器的配置、网络安全配置、网络工程规划与设计、网络工程实例简介等。此外,本书还提供了免费电子课件,需要者可自华信教育资源网(www.hxedu.com.cn)免费注册下载。

|

| 目錄:

|

第1章 计算机网络基础

1.1 计算机网络的基本概念1

1.1.1 什么是计算机网络1

1.1.2 计算机网络的产生与发展1

1.1.3 计算机网络的功能1

1.1.4 计算机网络的用途2

1.2 计算机网络的分类2

1.2.1 按照网络的地理覆盖范围分2

1.2.2 按照计算机网络的性质分3

1.3 网络的基本拓扑结构3

1.4 计算机网络的体系结构4

1.4.1 网络协议与网络体系结构4

1.4.2 OSIRM网络体系结构4

1.4.3 对开放系统互联参考模型的说明6

1.5 TCPIP体系结构7

1.5.1 网络接口层8

1.5.2 网际层8

1.5.3 传输层13

1.5.4 应用层14

习题17

第2章 计算机网络设备18

2.1 传输介质18

2.1.1 双绞线18

2.1.2 同轴电缆19

2.1.3 光纤19

2.1.4 无线传输20

2.2 网络设备21

2.2.1 网卡21

2.2.2 中继器21

2.2.3 调制解调器22

2.2.4 交换机22

2.2.5 路由器23

2.3 网络安全设备24

2.3.1 防火墙24

2.3.2 入侵检测设备27

2.3.3 上网行为管理系统30

2.4 服务器33

2.4.1 服务器分类33

2.4.2 服务器的基本结构37

2.5 网络存储设备38

2.5.1 DAS38

2.5.2 NAS39

2.5.3 SAN41

2.5.4 磁盘阵列43

习题45

第3章 交换机配置46

3.1 交换机简介46

3.1.1 交换机简介46

3.1.2 交换机的接口46

3.1.3 交换机的堆叠与级联49

3.2 交换机的工作原理51

3.2.1 交换机的特性51

3.2.2 交换方式51

3.2.3 几种交换技术52

3.2.4 交换机的分类53

3.3 交换机的基本配置57

3.3.1 交换机的配置方法57

3.3.2 交换机配置中的几种模式60

3.3.3 命令行模式及基本设置命令61

3.3.4 交换机的基本设置61

3.4 VLAN的配置63

3.4.1 VLAN概念63

3.4.2 VLAN的种类65

3.4.3 VLAN的配置66

3.5 VTP的配置69

3.5.1 VTP概述69

3.5.2 VTP的配置71

3.5.3 Cisco交换机配置VTP实例72

3.5.4 VTP Pruning配置73

3.6 生成树协议配置75

3.6.1 冗余和交换环路75

3.6.2 STP简介76

3.6.3 STP的常用配置76

3.6.4 STP的实例78

3.7 端口安全配置79

3.7.1 交换机端口安全简介79

3.7.2 端口安全的常用配置81

3.7.3 端口安全应用实例82

习题83

第4章 路由器配置84

4.1 网络互联84

4.1.1 网桥互联的网络84

4.1.2 路由器互联网络84

4.2 路由器工作原理85

4.2.1 路由器简介85

4.2.2 路由原理86

4.2.3 路由协议86

4.2.4 路由算法88

4.2.5 路由器的功能88

4.2.6 新一代路由器89

4.3 路由器硬件介绍89

4.3.1 路由器的内部结构89

4.3.2 路由器接口90

4.3.3 路由器的硬件连接94

4.4 路由器的基本配置97

4.4.1 基本设置方式97

4.4.2 命令状态98

4.4.3 常用的配置命令99

4.4.4 基本参数配置101

4.4.5 路由器的基本配置命令102

4.4.6 路由器接口的配置103

4.4.7 路由器的Telnet登录配置104

4.4.8 路由器文件的管理104

4.5 静态路由的配置106

4.5.1 静态路由106

4.5.2 静态路由配置107

4.5.3 配置举例108

4.6 默认路由的配置109

4.7 动态路由的配置109

4.7.1 动态路由109

4.7.2 RIP协议的配置110

4.7.3 IGRP协议配置115

4.7.4 EIGRP协议配置118

4.7.5 OSPF协议配置121

4.8 广域网的配置128

4.8.1 点对点协议PPP129

4.8.2 HDLC协议配置133

4.8.3 帧中继配置134

4.8.4 ISDN配置136

4.8.5 X.25配置139

习题141

第5章 互联网应用技术142

5.1 网络应用层概述142

5.1.1 应用层网络协议142

5.1.2 客户机服务器工作模式142

5.2 网络操作系统142

5.2.1 网络操作系统的功能与类型143

5.2.2 WindowsServer系列网络操作系统143

5.2.3 Linux系列网络操作系统143

5.2.4 UNIX网络操作系统144

5.3 DNS服务144

5.3.1 Internet域名结构144

5.3.2 域名解析方式145

5.3.3 DNS服务器146

5.3.4 资源记录147

5.3.5 DNS服务器安装与配置147

5.4 Web服务器工作原理与配置150

5.4.1 WWW基本概念150

5.4.2 Web网站工作原理150

5.4.3 Web服务器的安装与配置151

5.5 FTP服务器工作原理与配置154

5.5.1 FTP基本工作原理154

5.5.2 FTP服务器的安装与配置155

5.5.3 FTP服务器的配置155

5.6 E-mail服务器工作原理与配置157

5.6.1 电子邮件工作原理158

5.6.2 电子邮件的格式159

5.6.3 电子邮件的传输协议159

5.6.4 邮件服务器的安装与配置160

5.6.5 邮件客户端软件配置161

5.7 虚拟服务器技术162

5.7.1 虚拟化技术的概念162

5.7.2 虚拟技术原理162

5.7.3 虚拟服务器技术163

习题163

第6章 网络安全配置165

6.1 网络安全简介165

6.1.1 计算机网络安全概述165

6.1.2 网络安全层次体系结构166

6.1.3 影响计算机网络系统安全的因素167

6.1.4 网络安全管理168

6.1.5 网络安全目标169

6.2 操作系统的安全体系171

6.2.1 网络操作系统安全概述171

6.2.2 身份认证机制171

6.2.3 Windows的资源访问控制机制174

6.2.4 安全审核系统179

6.3 VPN配置185

6.3.1 VPN简介185

6.3.2 VPN配置189

6.4 ACL配置194

6.4.1 概述194

6.4.2 ACL的类型195

6.4.3 标准IP访问控制列表196

6.4.4 扩展IP访问控制列表198

6.4.5 命名IP访问列表200

6.4.6 ACL的配置201

6.5 NAT配置202

6.5.1 NAT简介202

6.5.2 NAT配置206

6.5.3 NAT配置实例210

6.6 防火墙配置211

6.6.1 防火墙简介211

6.6.2 PIX防火墙的基本配置212

6.6.3 pix防火墙高级配置215

6.6.4 防火墙配置实例217

习题218

第7章 计算机网络工程设计220

7.1 网络工程概述220

7.1.1 网络工程的含义220

7.1.2 网络工程的分类220

7.1.3 网络工程建设的各阶段221

7.1.4 计算机网络工程组织222

7.1.5 网络工程施工技术226

7.2 网络设计标准与规范233

7.2.1 网络标准的制定233

7.2.2 ITU-T通信网络标准234

7.2.3 计算机网络标准IEEE802235

7.2.4 IETF因特网标准235

7.3 网络设计的基本原则236

7.4 网络工程需求分析238

7.4.1 用户网络环境需求分析238

7.4.2 用户网络业务需求分析239

7.4.3 网络拓扑结构需求分析240

7.4.4 网络安全需求分析240

7.4.5 网络管理需求分析241

7.4.6 网络接入方式分析241

7.4.7 网络的扩展性分析242

7.5 网络逻辑设计242

7.5.1 网络结构设计242

7.5.2 IP地址设计245

7.5.3 VLAN设计248

7.5.4 网络技术选型249

7.6 网络安全结构设计250

7.6.1 网络安全设计应遵循的原则250

7.6.2 网络安全分级设计方案251

7.6.3 网络防毒设计251

7.6.4 防火墙设计252

7.6.5 入侵检测系统设计252

7.6.6 网络行为管理设计253

7.7 网络物理设计254

7.7.1 网络物理设计的原则254

7.7.2 网络传输介质的选择

|

|