新書推薦: 《

一间只属于自己的房间 女性主义先锋伍尔夫代表作 女性精神独立与经济独立的象征,做自己,比任何事都更重要

》 售價:HK$

44.6

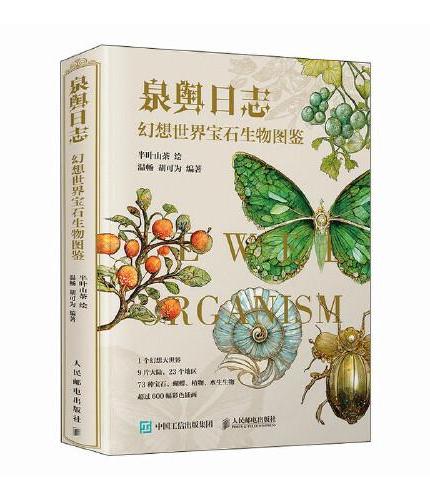

《

泉舆日志 幻想世界宝石生物图鉴

》 售價:HK$

134.2

《

养育女孩 : 官方升级版

》 售價:HK$

50.4

《

跨界:蒂利希思想研究

》 售價:HK$

109.8

《

千万别喝南瓜汤(遵守规则绘本)

》 售價:HK$

44.7

《

大模型启示录

》 售價:HK$

112.0

《

东法西渐:19世纪前西方对中国法的记述与评价

》 售價:HK$

201.6

《

养育男孩:官方升级版

》 售價:HK$

50.4

編輯推薦:

10个部分、56个章节

內容簡介:

云计算百科全书为IT从业者,教育者,研究人员以及学生提供了关于云计算知识的概述。这一独一无二的出版物由工业界和学术界的专家共同撰写完成,将广泛的云计算话题涵盖在了单独的一册书中,包括诸如技术趋势和发展,研究热点内容,*实践,标准以及云应用等相关云计算话题。该书以多视角审视云计算,力求解决云计算利益相关者在开发,经营,管理及使用云的过程中可能会遇到的问题。此外,本书研究了云计算对当下以及未来的影响。

關於作者:

San Murugesan,欧洲工业技术基础研究专业服务的主任,澳大利亚西悉尼大学计算机与数学系副教授,同时也是一位企业培训师及独立的IT和教育顾问。他在澳大利亚的西悉尼大学和南十字星大学以及马来西亚的多媒体大学均担任多个高级职位。他曾在印度班加罗尔的印度空间组织工作。他曾担任美国宇航局艾姆斯研究中心美国国家研究委员会高级研究员。

目錄

目录/Contents

內容試閱

前言/Preface